Kürzlich wurde ein Sozialdienst das Opfer einer erpresserischen Cyber-Attacke. Kriminelle im Netz kennen eben keine Skrupel und nutzen jede angreifbare IT-Infrastruktur aus. Das Gesundheitswesen ist hier mehr als andere Bereiche bedroht, weil es in der Konsequenz sogar um Menschenleben gehen kann. Lücken in die Abwehr hat sicherlich die rasant voranschreitende Digitalisierung gerissen. Deshalb ist es gerade für Krankenhäuser, Kliniken und Pflegeeinrichtungen von großer Bedeutung, ihre Daten ausreichend zu sichern, damit sie im Falle einer erfolgreichen Attacke, wie beispielsweise durch eine Datei verschlüsselnde Ransomware, trotzdem handlungsfähig bleiben. Vor allem kleinere Einrichtungen hinken IT-technisch jedoch oft hinterher und werden zunehmend zu beliebten Zielen. Technische Aufrüstungen und IT-Modernisierung sind dringend nötig, doch Budget und Pflegepersonal sind ebenso häufig Mangelware, wie die IT-Spezialisten selbst. Darum lohnt es sich, viele Prozesse im Rahmen der Datensicherungsstrategie durch Automatisierung zu optimieren.

Effiziente Datensicherung

Aus Unternehmenssicht ist es immer wichtig, alle Aspekte der modernen Datensicherung im Auge zu behalten: Leistung, Kapazität, Funktionalität, Skalierbarkeit und Wirtschaftlichkeit. Ziel ist es, die missionskritischen Daten kostengünstig und vor unerlaubten Zugriffen sicher aufzubewahren. In dieser Hinsicht hat die Cloud in den letzten Jahren massiv an Popularität gewonnen, so dass diese inzwischen einen festen Platz in den unterschiedlichen IT-Szenarien eingenommen hat. Egal ob Cloud, Hybrid-Cloud oder Multi-Cloud-Ansatz - viele Unternehmen tendieren dazu ihr Langzeit-Archivierung von Tape auf Cold Storage in der Cloud umzustellen.

Snapshots reichen nicht aus

Snapshots (virtuelles Abbild einer Festplatte oder eines Systems) sind eine gute Möglichkeit der kurzfristigen Datensicherung, da sie schnelle Wiederherstellung mit minimalen Auswirkungen auf den täglichen Betrieb ermöglichen. Sie bieten allerdings nur Momentaufnahmen und sind somit lediglich als eine Ergänzung zum Full-Scale-Backup einzustufen. Moderne Speichersysteme, HCI-Lösungen und Kubernetes bieten übrigens die Möglichkeit, Snapshots auf andere Systeme zu replizieren. Daneben steigert der Einsatz von Technologie zur Optimierung der Backup-Vorgänge, Reduzierung der Größe der Backup-Dateien, wie durch Deduplikation, und zur Komprimierung oder WAN-Beschleunigung die Effizienz. In diesem Zusammenhang bewährt sich besonders die 3-2-1-1-0-Regel für Backups: Drei Kopien der Daten, gespeichert auf zwei verschiedenen Medien, wobei eine Kopie der Daten extern vorgehalten wird. Eine Kopie muss zudem „unveränderlich“ sein, also entweder auf Tape vorliegen, oder entsprechend über Linux-Flags oder Amazon-S3-Time-Stamps programmiert werden. Die Null steht für die regelmäßigen Tests der Backups, so dass eine Wiederherstellung planmäßig und ohne Zwischenfälle verläuft. All diese Vorgänge können von einer modernen Backup-Lösung in automatisierter Form abgedeckt werden.

Prävention ist das A und O

Grundsätzlich kann bereits eine kleine Sicherheitslücke ein Einfallstor für großen Schaden darstellen. Gefälschte E-Mails an Mitarbeiter dienen oft als Türöffner für virtuelle Attacken im Rahmen einer Phishing-Kampagne. Offsite- und Offline-Backups können dabei mehr als nur die Auswirkungen von Ransomware abfangen: Wenn Backups mit Sicherheits- und Anti-Malware-Software sowie Mitarbeiterschulungen kombiniert werden, können sie die Gefahr deutlich reduzieren gerade auch wenn es um die Einhaltung von Compliance-Regularien und Datenschutz-Vorgaben geht.

DSGVO und Backups

Wird eine Löschanfrage personenbezogener Daten eingereicht, die im Rahmen der Europäischen Datenschutzgrundverordnung und von Branchen-Regularien zur Aufbewahrungszeit befolgt werden muss, kann es kompliziert werden. Die Daten werden aus dem laufenden System gelöscht, liegen aber meist noch in der Datenkopie. Das dürfen sie, wenn eine moderne Datensicherung zum Einsatz kommt. Dann müssen nämlich die Backups nicht gelöscht, oder einzelne Merkmale daraus entfernt werden, sondern die Wiederherstellungslösung ist schlichtweg in der Lage, diese Daten zu erkennen und außen vor zu lassen.

Darüber hinaus kann die schrittweise Wiederherstellung über ‚Staged Restore‘ dieses Problem lösen: Das Backup wird in einer Sandbox-Umgebung aufgerufen und ein Lösch-Skript entfernt alle entsprechend zu behandelnden Daten vor der Wiederherstellung. So werden selbst veraltete Daten des Backups extrahiert. All dies läuft nach dem Start automatisiert ab.

Notfallwiederherstellung

Wie bereits erwähnt sind Prävention und Datensicherung die Schlüsselfaktoren, um im Falle eines erfolgreichen Angriffs aktionsfähig zu bleiben. Oft sieht die Lage aber so aus: Wenn überhaupt Notfallpläne existieren, sind sie entweder veraltet oder unzureichend dokumentiert. Hier hilft moderne Software, denn sie vereinfacht die Definition und orchestriert die Prozesse der Disaster-Recovery-(DR)-Pläne, einschließlich Failover- und Failback-Konzepten, Migration, umfassende Dokumentation und regelmäßige Aktualisierung. Ebenso kann die Überprüfung der Wiederherstellbarkeit automatisiert werden, wodurch die vorhandenen Fachkräfte entlastet werden. So können Unternehmen die gesetzlichen und internen Dokumentationsvorschriften einhalten und sind dabei gleichzeitig für Compliance-Audits bestens gerüstet.

Fazit

Cloud, IT-Sicherheit und moderner Datenschutz sind die drei Säulen der digitalen Transformation. Besonders im Gesundheitswesen ist mit beschädigten oder fehlenden Daten nicht zu spaßen, da es hier im Zweifel um Leben und Tod geht. Sowohl private als auch öffentliche Gesundheitseinrichtungen sollten daher ihre IT-Sicherheitskonzepte kritisch prüfen und ihre Backup-Strategien auf den neuesten Stand bringen.

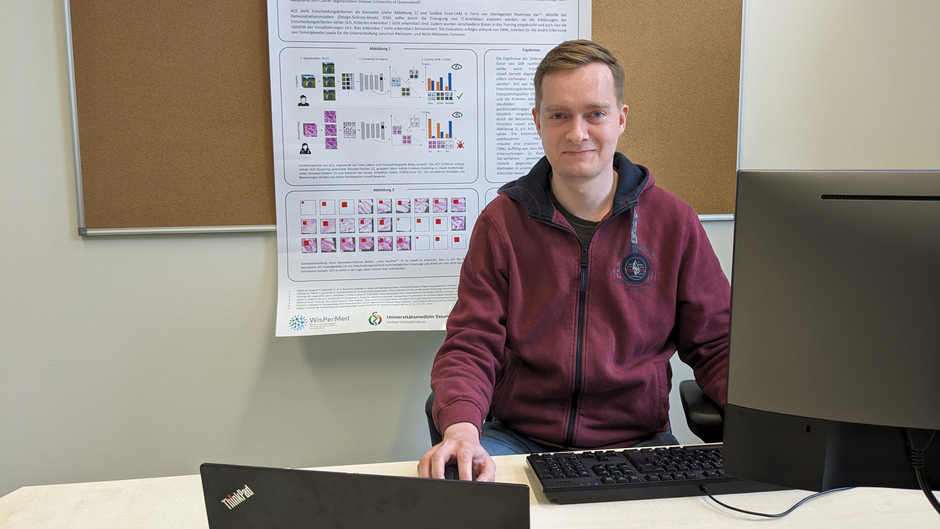

Autor:

Matthias Frühauf, Regional Vice President Germany bei Veeam

Quelle Symbolbild: Pixabay/geralt