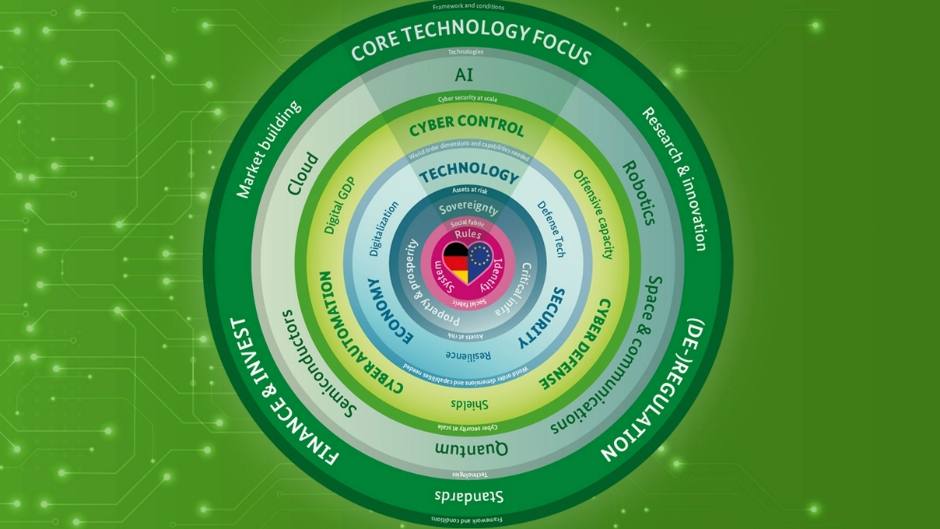

Wheel of Motion: Ein 360-Grad-Blick auf die Sicherheit im digitalen Raum. Vor wenigen Wochen haben wir bei der Münchner Sicherheitskonferenz unser Denkmodell Wheel of Distortion vorgestellt. Es handelt sich um eine systematische Skizze der Herausforderung-en, die uns eine Welt beschert, die in Unordnung geraten ist. Dreh- und Angelpunkt dieser Unordnung ist eine neue Machtdimension: Technologie. Ihr Einfluss auf Geopolitik und unser gesellschaftliches Miteinander ist gewaltig.

Als Cybersicherheitsbehörde Deutschlands ist es unser Anspruch, nicht nur Probleme zu skizzieren, sondern auch Lösungen dafür anzubieten. Ein entsprechendes Modell ist unser brandneues Wheel of Motion, das aufzeigt, in welche Richtung sich Deutschland und Europa aus Cybersicherheitssicht bewegen müssen, um echte Cybersicherheit, nachhaltige Resilienz und gleichzeitig digitalen Erfolg zu erreichen.

Neue Realitäten erfordern neue Maßnahmen

Fakt ist: Die Welt hat sich verändert, und das macht etwas mit uns. Diese Transformation betrifft auch und gerade die Gefährdungen im digitalen Raum. Unsere Gegner dort, das waren früher einmal fast ausschließlich die „bösen Jungs“ – also Cyberkriminelle, die vorrangig aus finanziellen Motiven tätig werden. Cyber Crime hat sich innerhalb der letzten Jahre zu einer teilautomatisierten Industrie mit hochprofessionellen Strukturen entwickelt – die Angriffe werden immer komplexer und performanter, die wirtschaftliche Schadwirkung ist enorm.

Noch komplizierter wird es, wenn Cyberkriminelle sich in den Dienst staatlicher Akteure stellen – dann haben wir es mit Cyber Conflict zu tun – die Abgrenzung dieser Aggressionsart mit ideologischem, politischem oder militärischem Hintergrund zu „klassischem“ Crime ist nicht mehr so scharf wie noch vor wenigen Jahren. Und auch bei ursprünglich einst banalen Vorfällen, die mit hoher Wahrscheinlichkeit Cyber Conflict zuzurechnen sind, beobachten wir eine besorgniserregende Qualitätssteigerung. Die haben wir zum Beispiel beim kürzlich verübten DDoS-Angriff auf die Deutsche Bahn gesehen: Solche Überlastangriffe entfalten meist nur eine geringe Schadwirkung und dienten eher dem Propagandaziel, Verunsicherung in der Bevölkerung zu schüren. Wenn ein DDoS-Angriff aber - wie nun geschehen - dazu führt, dass Bürgerinnen und Bürger keine Bahnreisen mehr buchen können, haben wir es nicht mit einer alltäglichen Dimension zu tun.

Eine Bedrohungsart, die in den letzten Monaten zunehmend der breiten Öffentlichkeit bewusst geworden ist, liegt in den Risiken, die entstehen, wenn Akteure aus Drittstaaten durch digitale Produkte, die Herstellern Zugriff auf Informationen und Funktionen ermöglichen, auf unsere Daten und unser Handeln im digitalen Raum Einfluss ausüben. Wir sprechen dabei von Cyber Dominance, die unsere digitale Souveränität in Deutschland und Europa unterminiert.

Für alle drei Arten von Cyberaggression brauchen wir starke Antworten und zeitgemäße Maßnahmen. Das Wheel of Motion veranschaulicht sie und zeigt, wie wir den Bedrohungen im digitalen Raum im Jahr 2026 begegnen müssen – und wie wir das gesamte Spektrum auch auf der Lösungsseite in einen 360-Grad-Blick nehmen können.

Erstens: Die Antwort auf Cyber Crime ist Cyber Automation. Das bedeutet nichts anderes, als dass wir Cybersicherheit genauso automatisieren müssen, wie unsere Gegner das mit ihren Angriffen tun. Man könnte auch sagen, dass Cybersicherheit skaliert und industrialisiert werden muss, und das ist eine Bewegung, die den kompletten Muskelapparat der Cybernation Deutschland in Anspruch nehmen wird. So müssen sowohl die Hersteller und Betreiber digitaler Produkte als auch der Staat ihrer Verantwortung gerecht werden. Mit Blick auf Hersteller und Betreiber hat die EU mit der NIS-2-Richtlinie und dem Cyber Resilience Act (CRA) bereits die Leitplanken gesetzt. Der Staat wird seinen Teil beisteuern, indem wir als BSI gemeinsam mit dem Bundesinnenministerium einen Cyberdome für Deutschland aufbauen: einen digitalen Schutzschirm, der Anomalien früh erkennt und Angriffe automatisiert abwehrt.

Zweitens: Die Antwort auf Cyber Conflict ist Cyber Defense. Deutschland ist mit komplexen hybriden Angriffen konfrontiert, die durch fremde Mächte initiiert, gesteuert und umgesetzt werden. Unser Ziel ist es, die staatliche Cybersicherheitsarchitektur Deutschlands durch effiziente Strukturen, sorgfältig definierte Schnittstellen und eine klare Kooperationsstrategie zu verbessern. Im Zusammenspiel der Sicherheitsbehörden nimmt das BSI die Rolle der zivilen Verteidigung ein. Wir kämpfen dabei Seite an Seite mit den militärischen Cyber-Streitkräften, den nachrichtendienstlichen Aufklärungseinheiten und den Strafverfolgungsbehörden. Unsere Kräfte bündeln wir gemeinsam mit weiteren Behörden innerhalb des Nationalen Cyber-Abwehrzentrums (NCAZ), das bei uns im BSI beheimatet ist und in diesem Jahr sein 15-jähriges Bestehen feiert. Hier rücken ausgewiesene Expertinnen und Experten zusammen und kombinieren ihre spezifischen Expertisen. Wir werden dem NCAZ in den nächsten Monaten ein strukturelles Update verpassen, das diese unverzichtbare Allianz noch schlagkräftiger machen wird.

Drittens: Die Antwort auf Cyber Dominance ist Cyber Control. Souveränität ist Top-Thema der aktuellen Debatten im Kontext weltpolitischer Verzerrungen. Digital souverän zu sein bedeutet in letzter Konsequenz für das BSI, Optionen zu haben. Und wenn wir von Kontrolle sprechen, geht es darum, die Gefahren zu minimieren, die daraus entstanden sind, dass Europa derzeit in nicht wenigen Technologiefeldern von außereuropäischen Herstellern Abhängigkeiten hat. Das müssen wir ändern – und das können und werden wir auch. Um mit digitalen Innovationen Schritt zu halten und gleichzeitig digitale Souveränität zu ermöglichen, verfolgt das BSI eine Doppelstrategie für die Cybersicherheit: Zum einen muss der europäische Markt in ausgewählten Technologiefeldern gestärkt werden. Das Wheel of Motion zeigt, in welchen Technologiefeldern dies in besonderem Maße geboten ist. Zum anderen werden wir dort, wo es nötig ist, außereuropäische Produkte mit technischen Kontrollschichten so absichern, dass eine selbstbestimmte Nutzung möglich wird. Noch im laufenden Jahr werden wir beispielsweise standardisierte Souveränitätskriterien für Cloud-Dienste veröffentlichen.

Das Wheel of Motion bietet nicht nur Lösungsstrategien für die drängendsten Probleme, die wir mit Blick auf die Sicherheit im digitalen Raum haben. Es zeigt, dass wir Sicherheit ganzheitlich, mit einem Rundumblick betrachten müssen – und das auch tun. Darüber hinaus bestätigt es eine einfache Wahrheit: Wo Schatten ist, ist auch Licht. Aktuell entstehen in der digitalen Sphäre riesige Potentiale, die weit über die Bewältigung aktueller Bedrohungen hinausweisen. Diese Potentiale gilt es entschlossen, konsequent und systematisch zu heben, um nicht nur unbeschadet, sondern gestärkt aus der Krise zu kommen.

Technology has added an additional world order dimension to the existing set of Economy and Security. Being deeply ingrained in both, it now requires seizing the opportunities and managing the entailing risks.

FRAMEWORK & CONDITIONS: the policy and market conditions that need to be adjusted for success

Core technology focus: strategic core technologies where all funding and effort in Germany/EU is focused

Research and innovation: measures fostering time-2-market, dual use research, public intellectual property use, start- and scale-ups

(De-)Regulation: overhaul and clean-up of the tech policy and regulation space, guided by practitioners and AI

Standards: strategic global and european standardization efforts incl. funding for participants from industry

Finance & invest: raising massive tech investments by building integrated capital markets and equity-based financing

Market building: creating markets using targeted public investment and stressing digital sovereignty

TECHNOLOGIES: the strategic core technologies to focus on

AI: artificial intelligence incl. LLMs, ML, etc. Robotics: all robotics from industry to humanoid

More information:

Space & communications: all communication networks (incl. satellites)

Quantum: computers, algorithms, encryption Semiconductors: chips and chip building technology

Cloud: datacenter capacity and cloud services in Germany/EU

CYBER SECURITY AT SCALE: fighting cyber aggression at scale and in all dimensions - crime, conflict and dominance

Cyber control: regaining control over the technology used

Offensive capacity: building offensive and deterring capacity

Cyber defense: building effective defense measures like takedowns

Shields: building effective shield mechanisms in Public Private Partnership

Cyber automation: industrialize cyber security with automation

Digital GDP: increase digital products & production

WORLD ORDER DIMENSIONS & CAPABILITIES NEEDED: Tech as the 3rd world order; new capabilities needed to be successful

Technology: understanding, using, researching and driving technological innovation

Defense Tech: capability to use and develop technology driven defense

Security: readiness of the state to defend itself in terms of sufficient defense technology, people and civil support

Resilience: capability to withstand a certain amount of aggression without loss of operation

Economy: economic success in terms of a strong economy, a balanced household and means to invest Digitalization: capability to produce digital products themselves as well as to use digital means for production

ASSETS AT RISK: assets under attack and in the focus of adversaries

Sovereignty: independent control and rule setting authority over the use of technology

Critical Infra: critical infrastructures providing essential services for the population

Property & Prosperity: intactness of intellectual & material property and prosperity

SOCIAL FABRIC: some of the glue that holds society together in Germany/EU

Rules: rules for the use of technology and digital products

Identity: „The Union is founded on the values of respect for human dignity, freedom, democracy, equality, the rule of law and respect for human rights, including the rights of persons belonging to minorities."

System: free market principles within social safety nets

Weitere Informationen

Quelle: © Bundesamt für Sicherheit in der Informationstechnik

Bildquelle: © BSI Anzeigen