Die Anbindung der lokalen IT an das Internet wird immer dichter. Smarte Hardware und Sensoren werden zunehmend Teil von Unternehmensnetzen, was die Angriffsfläche unübersichtlicher und damit fehleranfälliger macht. Hersteller und Anwender stehen zunächst in der Pflicht, für Sicherheit zu sorgen. IT-Administratoren dürfen die Kontrolle über die neuen Anschlüsse an das Internet der Dinge nicht verlieren oder müssen sie erst erlangen.

Neben Videokameras oder anderer konnektiver Hardware öffnet auch das Remote-Office neue Risiken. Mitarbeiter, die von zu Hause aus arbeiten, eröffnen unter Umständen neue Schwachstellen, in dem sie ihre Internet-of-Things (IoT)-Hardware über ihr PC-System unbewusst und damit unkontrolliert an ein Unternehmensnetzwerk anbinden. Geräte mit Internetanschluss in den verschiedensten Branchen – etwa in den Bereichen Industrie oder im Gesundheitswesen – sorgen für mehr Berührungspunkte an das Internet und damit für neue potenzielle Hintertüren ins Netz. Auch wenn IoT und IT noch nicht völlig verschmelzen, steigt das Risiko für den Anwender.

Selbst wenn der Trend sich etwas abschwächt – die Zeichen stehen weiter auf Expansion: 2021 wuchs laut den Experten von IOT Analytics Index die Zahl der IoT-Geräte um acht Prozent auf 12,2 Milliarden weltweit. Laut dem 2022 Mobile Security Index von Verizon gaben 31 % der befragten Verantwortlichen für den Einkauf, das Management und das Sichern von IoT-Geräten zu, dass Hacker ihre IoT kompromittiert hatten. Bei zwei Dritteln davon kam es zu größeren Folgen („major impact“): 59 % beklagten einen Ausfall der Systeme, 56 % einen Datenverlust und 29% mussten Compliance-Bußgelder bezahlen. 41 % der Befragten gaben zu, IoT-Sicherheitsbelange zu opfern, um ihre Aufgaben erledigen zu können.

Für die Sicherheit der IoT-Geräte sind verschiedene Beteiligte zuständig, wie etwa Fachverbände, Behörden und nationale Regierungen. Eine Hauptverantwortung liegt jedoch bei Herstellern und Anwendern. IT-Administratoren müssen sich darüber im Klaren sein, dass „Verantwortungslosigkeit“ für sie zum Sicherheitsrisiko werden kann.

Was können Hersteller tun? – Sicherheitsstandards durchsetzen

• Sicherheit mit entwickeln: Um IoT-Funktionalitäten sicherer zu gestalten, bedarf es oftmals nur weniger Vorkehrungen, denn viele Risiken sind auf Nachlässigkeit und Intransparenz in der Entwicklung zurückzuführen. Wenn Hersteller undokumentierte User mit Default-Passwörtern anlegen, sind diese dem Anwender nicht bekannt. Mit der Zeit vergessen, sind sie dennoch voll funktionsfähig und verfügen oft über umfangreiche Rechte. Hacker machen sich dies zu Nutze und suchen mit automatisierten Tools nach Schwachstellen. Deshalb müssen Hersteller diese Konten offenlegen, damit die Anwender sie deaktivieren oder mit eigenen Zugangsdaten versehen können. IT-Administratoren müssen damit rechnen, dass Cyberkriminelle die Rechte unbekannter Nutzer eskalieren.

• Risikobewusstsein schärfen: Hersteller sollten das Ändern des Passwortes beim Einrichten standardmäßig vorschreiben, um die Anwender zu einem besseren und bewussteren Umgang mit den eigenen Passwörtern zu erziehen. Dies schafft einfach und sehr effektiv mehr Sicherheit. Zudem schützt es auch IoT-Identitäten, die dann von einer Identitäts-Management-Lösung überwacht werden können.

• Updates automatisieren: Da der Anwender meist zu bequem dazu ist, Aktualisierungen vorzunehmen, oder dies ganz einfach vergisst, sollten Hersteller diese Aufgabe selbst übernehmen und automatisierte Updates anbieten. Denn es ist wichtig, die Software bei IoT-Produkten immer auf dem neuesten Stand zu halten. Anwender erwarten das Einhalten des Plug-and-Play-Versprechens oder haben schlicht keine Zeit für den IoT-Administrationsaufwand. Die Verantwortung, aktuelle Software anzubieten, liegt im Internet der Dinge in noch höherem Maße beim Hersteller als in der klassischen IT.

• Standardbetriebssysteme benutzen: Laut Bitdefender-Angaben verursachen proprietäre Betriebssysteme 96 Prozent aller entdeckten Sicherheitslücken. Und das obwohl ihr Anteil an den beobachteten Geräten lediglich 34 Prozent ausmacht. Daher sollten Standardbetriebssysteme ein Einkaufskriterium bei der Wahl für eine IoT-Hardware sein.

• Sicherheit durch Zusammenarbeit: Genauso wichtig ist die Zusammenarbeit der Hersteller mit IT-Sicherheitsexperten, welche oft auch gut funktioniert. Es gibt jedoch immer noch Hersteller von IoT-Hardware, die keinen Sicherheitsansprechpartner nennen. Dies verzögert das gemeinsame Beheben von Verwundbarkeiten zum Schaden der Anwender. IT-Administratoren sollten die Kommunikation des IoT-Hardware-Herstellers ihrer Wahl verfolgen, um sich über eventuell entdeckte Zero-Day-Lücken zu informieren.

Was können Anwender tun? – Den Wert von Sicherheit erkennen

• Sich nicht in falscher Sicherheit wiegen: IoT-Hardware ist schnell vom einzelnen Mitarbeiter oder auch von Gebäudetechnikern, die nicht immer die IT-Sicherheitskompetenz einer IT-Abteilung haben, installiert. Diese ignorieren oft das dadurch entstehende Risiko. Dieses besteht zum Beispiel darin, eine gekaperte IP-Videokamera für eine Distributed-Denial-of-Service-Attacke zu nutzen. Andere Angreifer versuchen, darüber ins Unternehmensnetz zu gelangen. Diese Gefahr merkt der Privatanwender unter Umständen nicht, weil sie ihn und das Verhalten seines Rechners nicht unmittelbar betrifft. Der Anwender sollte dies immer im Kopf haben und vorsichtig den Weg in das Internet der Dinge suchen. IT-Administratoren sollten ihre Mitarbeiter über diese Risiken aufklären. Eine Beschaffungsabteilung, die eigene IoT-Hardware bereitstellt, hilft Wildwuchs zu verhindern und kann Kontrolle gewinnen.

• Qualität hat ihren Preis: Sicherheit ist in der Regel kein leeres Markenversprechen, und deshalb sollten Anwender lieber nicht am falschen Ende sparen. Wer wenig Geld ausgeben will, kauft sich eher ein Risiko ein. Im Vergleich zu No-Brands, welche oft in Sachen Sicherheit zu wünschen übriglassen und keinen oder zumindest keinen realistisch erreichbaren Support haben, bieten teure Geräte hier einen Mehrwert in Sachen Sicherheit, Dokumentation und Support. Davon profitiert jedes Sicherheitsteam in einem Unternehmen.

• Kurze Lebensdauer = Sicherheit mit Verfallsdatum: Viele Geräte sind nur für eine kurze Einsatzzeit entwickelt worden und sind nicht dafür vorgesehen, diese zu überschreiten. Unternehmen verwenden etwa ihre Videokamera oder ihr Türsicherungssystem oft so lange, wie sie funktionieren. In der Zwischenzeit haben Hersteller ihren Support möglicherweise eingestellt und die Systeme veralten sicherheitstechnisch im Hintergrund. Ohne Updates entstehen so Sicherheitslücken durch Gefahren, die in der Zwischenzeit den Hackern bekannt werden. IT-Sicherheitsverantwortliche sollten veraltete Hardware entfernen.

• Passwortdisziplin: Voreingestellte Passwörter sollten sofort geändert werden. Im weiteren Betrieb empfiehlt sich ein kontinuierlicher Wechsel oder ein geeigneter Passwortmanager. Für die meisten Hacker sind voreingestellte Kennworte leicht zu knacken, wenn sie mit Tools gezielt nach IoT-Geräten suchen.

• Last but not least – Nicht den eigenen Datenschutz vergessen: Alle IoT-Geräte geben Daten weiter – das ist ihre Aufgabe, dafür wurden sie entwickelt. Ein Server für diese Informationen außerhalb der EU hat sicher andere und oft schwächere Vorgaben für den Datenschutz. Wer über die zunehmende Menge an Daten, die auch über das Internet der Dinge in Zukunft transportiert werden, die Kontrolle bewahren will, sollte von Anfang an darauf achten.

Last Line of Defense

IT-Sicherheitsverantwortliche müssen angesichts solcher von außen angetragener Probleme vor allem die Sichtbarkeit über die Konnektivität an das Internet erlangen und aufrechterhalten. Die Unübersichtlichkeit und Dynamik dieses Bereiches der IT, der als Schatten-IT sich oft ihrer Kontrolle entzieht, macht diese Aufgabe nicht einfach. Wichtig ist vor allem, spätestens den Zugriff auf das Unternehmensnetz über IoT zu kontrollieren. Eine IT-Sicherheit, die ganzheitlich die IT-beobachtet, kann auch die IoT-Endpunkte und ihre Auswirkung auf das Verhalten von PCs, Systemen und Applikationen im Blick haben.

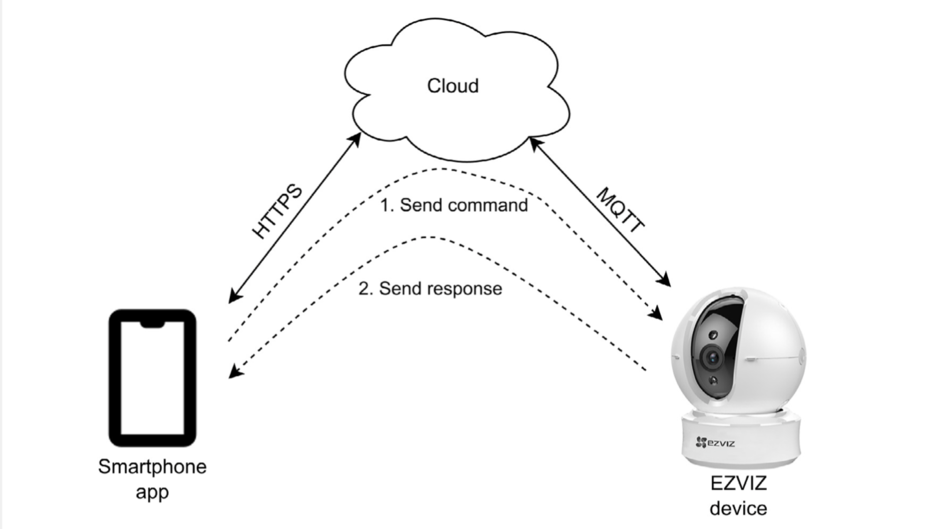

Abbildung 1: IoT-Risiken: In die Kommunikation zwischen App und Smartphone über die Cloud können sich Hacker einschalten. Bildquelle Bitdefender.

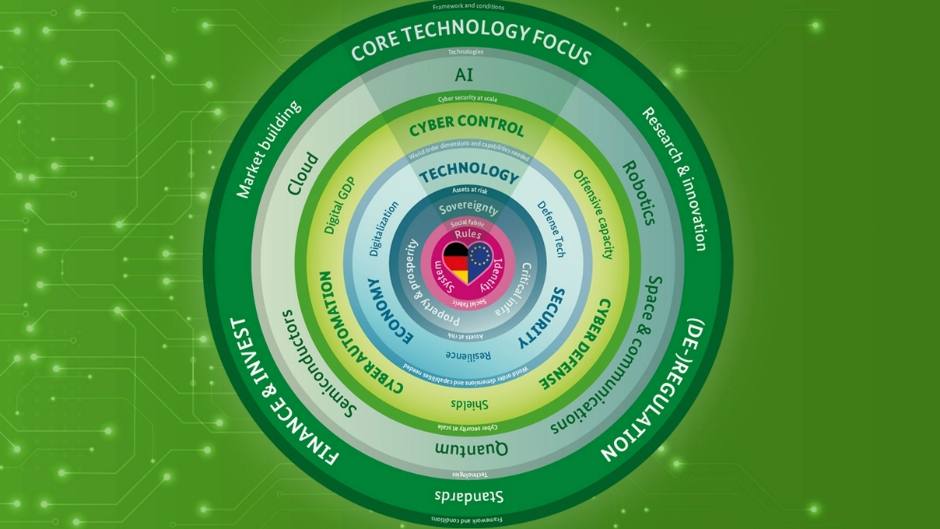

Abbildung 2: Eine API überträgt ein Passwort einer IoT-Kamera im Klartext. Am Beispiel einer vom Hersteller EZVIZ mittlerweile geschlossenen Schwachstelle. Bildquelle: Bitdefender

Autor:

Jörg von der Heydt, Regional Director DACH bei Bitdefender. Bildquelle: Bitdefender.