Check Point® Software Technologies Ltd.(NASDAQ: CHKP), ein führender Anbieter einer KI-gestützten, in der Cloud bereitgestellten Cybersicherheitsplattform, warnt vor alten Sicherheitslücken, insbesondere in Microsoft Word und Excel, die weiterhin ein Risiko darstellen. Dazu gehören CVE-2017-11882, CVE-2017-0199 und CVE-2018-0802, die immer noch effektiv für Cyberangriffe ausgenutzt werden, obwohl sie keine Zero Day-Schwachstellen sind.

Diese Schwachstellen waren maßgeblich an der Verbreitung verschiedener Malware-Familien beteiligt. Die Dridex-Malware bediente sich beispielsweise im Jahr 2017an CVE-2017-0199, während GuLoader und Agent Tesla CVE-2017-11882 in den Folgejahren verwendeten. Ein weiteres Beispiel ist Gamaredon APT, die Gruppierung machte sich CVE-2017-0199 im Jahr 2023 zu nutze.

Obwohl diese MalDocs schon seit mehreren Jahren bekannt sind, schlüpfen sie oft durch die Sicherheitsnetze. Sie verwenden verschiedene Techniken, um eine Entdeckung zu vermeiden, darunter Verschlüsselung, eigenartige URLs und Shellcode-Verschleierung. Dies macht es für automatisierte Sicherheitssysteme besonders schwierig, sie zu erkennen und zu neutralisieren.

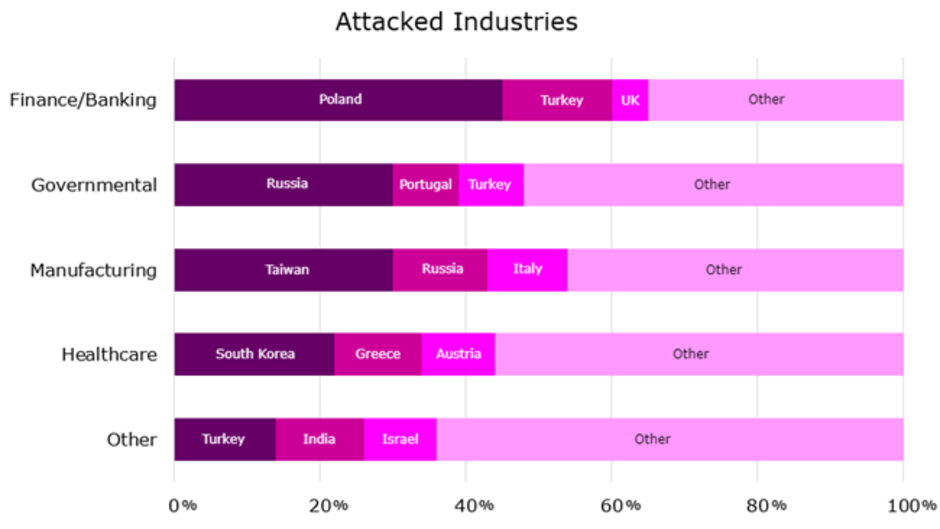

Am stärksten betroffene Branchen

Die Verwendung von MalDocs ist vor allem für folgende Branchen eine Gefahr:

1. Finanzen/Banken: Angesichts der sensiblen Finanzdaten sind Banken ein Hauptziel für Cyberkriminelle. Malware-Angriffe zielen oft darauf ab, Anmeldeinformationen zu stehlen, Transaktionen zu manipulieren oder direkten Zugang zu finanziellen Ressourcen zu erhalten.

2. Öffentliche Verwaltung: Angriffe zielen in der Regel darauf ab, vertrauliche staatliche Informationen auszuspionieren, öffentliche Dienste zu stören oder Spionage zu betreiben.

3. Gesundheitswesen:Krankenhäuser und Arztpraxen haben Zugang zu persönlichen Gesundheitsinformationen und sind Teil der kritischen Infrastruktur.

MalDocs wurden so konzipiert, dass sie Nutzdaten liefern, die auf den Listen der verbreiteten Malware ganz oben stehen.Dies lässt auf ein strategisches und gezieltes Vorgehen der Angreifer hindeuten. Diese Nutzdaten sind oft Teil umfangreicherer Kampagnen mit spezifischen Zielen, sei es finanzieller Gewinn, Datendiebstahl oder die Unterbrechung von digitalen Dienstleistungen und Services.

MalDocs holen Malware ins Haus

Zu den Nutzdaten, die von diesen MalDocs übermittelt werden, gehören verschiedene Arten von Malware, die jeweils für bestimmte Zwecke entwickelt wurden:

1. Banking-Trojaner wie Dridex zielen darauf ab, Bankdaten zu stehlen.

2. Downloader wie GuLoader werden verwendet, um zusätzliche bösartige Software zu installieren.

3. Info-Stealer wie Agent Tesla und Formbook werden entwickelt, um sensible Informationen wie Anmeldeinformationen und persönliche Daten zu extrahieren.

Lockmittel in verschiedenen Angriffskampagnen

Die Lockmittel, die in diesen Kampagnen verwendet werden, sind geschickt ausgearbeitet, um die Zielperson zum Öffnen des MalDocs zu verleiten:

1. Phishing E-Mails: Sie sehen aus, als kämen sie von vertrauenswürdigen Quellen wie Banken oder Behörden.

2. Aktuelle Themen: Nutzung von aktuellen Ereignissen oder Trendthemen, um Neugierde oder Dringlichkeit zu wecken.

3. Personalisierte Inhalte: Maßgeschneidert auf die Interessen oder Aktivitäten der Zielgruppe, basierend auf gesammelten Informationen.

Methoden zur Überlistung automatisierter Sandbox-Systeme

Trotz des Alters dieser CVEs haben sich MalDocs weiterentwickelt, um moderne IT-Sicherheitssysteme, insbesondere automatisierte Sandbox-Systeme, durch verschiedene Techniken zu umgehen:

1. Verschleierung von bösartigem Code: Verwendung von Techniken wie Verschlüsselung und Codierung, um die wahre Natur des Codes zu verbergen.

2. Verwendung von legal aussehenden URLs und Domainnamen: Um zu vermeiden, dass automatisierte Systeme Alarm auslösen.

3. Shellcode mit Junk-Anweisungen: Einfügen von irrelevantem Code oder Befehlen, um automatische Analysetools in die Irre zu führen.

4. Zeitabhängige Ausführung: Einige bösartige Aktionen werden durch bestimmte Benutzerinteraktionen verzögert oder ausgelöst, die in einer Sandbox-Umgebung möglicherweise nicht reproduziert werden können.

5. Remote-Vorlagen und Links ohne Erweiterungen: Dadurch ist es weniger offensichtlich, was die kontaktierte Website preisgibt, was die Erkennung durch Sicherheitslösungen erschwert.

6. Tricks bei der Dokumentenformatierung: Der Benutzer muss z. B. „Bearbeitung aktivieren“oder„Inhalt aktivieren“anklicken, wodurch einige automatische Sicherheitsmaßnahmen umgangen werden können, die nicht wie ein Benutzer mit Dokumenten interagieren.

7. Einbettung bösartiger Nutzdaten in nicht ausführbare Dateiformate: Wie Word- oder Excel-Dokumente, die im Vergleich zu ausführbaren Dateien weniger wahrscheinlich als gefährlich eingestuft werden.

Fazit

Diese Techniken zeigen, wie anpassungsfähig die Cyberkriminellen angesichts der fortschreitenden Cybersicherheitsmaßnahmen sind. Die Verwendung gut ausgearbeiteter Köder und ausgeklügelter Umgehungstaktiken macht es für automatisierte Systeme schwierig, mit ihnen Schritt zu halten, sodass eine Kombination aus fortschrittlichen Erkennungstechnologien und erhöhter Sensibilisierung der Benutzer erforderlich ist, um diese Bedrohungen wirksam zu bekämpfen. Zusammenfassend lässt sich sagen, dass die fraglichen CVEs zwar nicht neu sind, ihre fortgesetzte Ausnutzung jedoch die Notwendigkeit ständiger Wachsamkeit in Bezug auf Cybersicherheitspraktiken unterstreicht. Die Kenntnis der Zielbranchen und -Staaten sowie der sich weiterentwickelnden Art dieser Angriffe ist für die Entwicklung wirksamer Abwehrstrategien gegen diese anhaltenden Bedrohungen von entscheidender Bedeutung.

Alle Details lesen Sie im Check Point Blog: https://blog.checkpoint.com/security/m ... -cybersecurity-challenge/

Folgen Sie Check Point auf:

Über Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (https://www.checkpoint.com/de/) ist ein führender Anbieter einer KI-gestützten, in der Cloud bereitgestellten Cybersicherheitsplattform, der über 100.000 Organisationen weltweit schützt. Check Point nutzt die Kraft der KI überall, um die Effizienz und Genauigkeit der Cybersicherheit durch seine Infinity-Plattform zu verbessern, mit branchenführenden Erkennungsraten, die eine proaktive Antizipation von Bedrohungen und intelligentere, schnellere Reaktionszeiten ermöglichen. Die umfassende Plattform umfasst Cloud-Technologien, bestehend aus Check Point Harmony zur Absicherung des Arbeitsplatzes, Check Point CloudGuard zur Absicherung der Cloud, Check Point Quantum zur Absicherung des Netzwerks und Check Point Infinity Core Services für kollaborative Sicherheitsabläufe und -dienste.

Quelle: Kafka Kommunikation GmbH & Co. Kg